Immagina di navigare su internet come fai ogni giorno, apri il tuo browser Chrome e accedi ai tuoi servizi preferiti, sicuro del fatto che le tue credenziali e i tuoi dati siano protetti. Ma cosa succederebbe se un malware riuscisse a infiltrarsi nel sistema di sincronizzazione del tuo browser, rubando informazioni senza che tu te ne accorga?

Questo è esattamente ciò che fa SyncJack, una nuova minaccia informatica che sfrutta le estensioni di Chrome per accedere ai tuoi dati sincronizzati e potenzialmente compromettere la tua sicurezza online.

Negli ultimi anni, le estensioni del browser sono diventate strumenti indispensabili per aumentare la produttività e migliorare l’esperienza di navigazione. Tuttavia, proprio queste estensioni possono trasformarsi in un cavallo di Troia, permettendo ai cybercriminali di aggirare i sistemi di sicurezza e accedere a informazioni sensibili. SyncJack è un esempio perfetto di come un attacco possa avvenire in maniera discreta, senza necessità di file eseguibili o di azioni dirette da parte dell’utente.

Perché è importante conoscere SyncJack?

Capire come funziona questo tipo di attacco è fondamentale per proteggere i propri dati e prevenire infezioni future. In questo articolo scoprirai:

✔️ Come SyncJack si infiltra nel tuo browser

✔️ Quali sono i segnali di infezione da non sottovalutare

✔️ Come difendersi e rimuovere il malware in caso di compromissione

Sai davvero quali estensioni hai installato nel tuo browser? Se non sei sicuro, forse è il momento di controllare. Continua a leggere per scoprire se sei già a rischio e come proteggerti da SyncJack.

🔍 Cos’è SyncJack e Come Funziona

🧩 Origine e Scoperta

SyncJack è stato identificato recentemente come una minaccia emergente nel panorama della sicurezza informatica. A differenza di molti altri malware che si diffondono attraverso software malevoli o allegati di email, SyncJack sfrutta un vettore di attacco meno convenzionale: il sistema di sincronizzazione di Google Chrome.

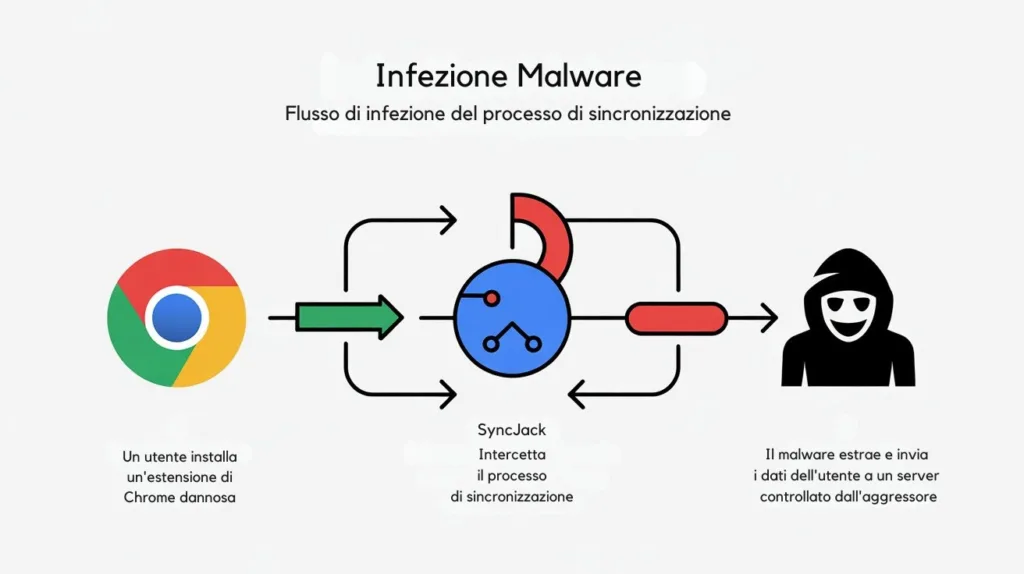

Il meccanismo è semplice ma devastante: attraverso estensioni infette, gli hacker riescono a infiltrarsi nel browser dell’utente e ad intercettare i dati sincronizzati, come credenziali di accesso, cronologia di navigazione e sessioni attive. Questa strategia rende il malware particolarmente insidioso perché non lascia tracce evidenti nel sistema operativo, aggirando molte delle tecniche di rilevamento tradizionali.

🛠 Meccanismo di Attacco

Una volta installata un’estensione compromessa, SyncJack sfrutta le API di sincronizzazione di Google Chrome per ottenere il controllo sui dati che vengono trasmessi tra i dispositivi collegati all’account Google dell’utente. Questo significa che un hacker potrebbe:

🔹 Rubare credenziali di accesso per email, social network e servizi bancari.

🔹 Intercettare e modificare i dati sincronizzati, inserendo link malevoli nei segnalibri o modificando impostazioni senza il consenso dell’utente.

🔹 Eseguire attacchi di session hijacking, prendendo il controllo di sessioni già attive senza bisogno di conoscere la password dell’utente.

In pratica, il malware sfrutta la fiducia degli utenti nel sistema di sincronizzazione di Chrome, trasformandolo in un canale per carpire dati riservati.

🔍 Vettori di Infezione: Come Si Diffonde SyncJack?

📥 Il Ruolo delle Estensioni di Chrome

Il principale vettore di infezione di SyncJack sono le estensioni di Google Chrome. Gli hacker sviluppano o modificano estensioni esistenti, inserendo codice malevolo che viene attivato al momento dell’installazione. Queste estensioni infette possono essere distribuite in diversi modi:

🔹 Store ufficiale di Chrome: alcune estensioni malevole riescono a superare i controlli di sicurezza iniziali di Google e vengono pubblicate sul Chrome Web Store.

🔹 Siti web contraffatti: gli utenti vengono ingannati con falsi messaggi di aggiornamento o download di estensioni apparentemente legittime.

🔹 Bundle con software gratuito: alcuni programmi gratuiti includono estensioni infette che vengono installate automaticamente.

📧 Altri Metodi di Diffusione

Oltre alle estensioni, SyncJack può diffondersi attraverso altri canali comuni nel mondo del malware:

📎 Phishing e Email Fraudolente – Email che invitano l’utente a installare un’estensione per “migliorare la sicurezza” o sbloccare funzionalità premium.

🌐 Malvertising – Annunci pubblicitari ingannevoli che reindirizzano a siti di download per estensioni malevole.

📦 Pacchetti di aggiornamento falsi – Installazioni camuffate da aggiornamenti per il browser o altre applicazioni popolari.

Una volta installata, l’estensione infetta si integra nel sistema di sincronizzazione di Chrome, permettendo al malware di propagarsi anche su altri dispositivi collegati allo stesso account Google.

🔍 Metodi di Mitigazione: Come Difendersi da SyncJack

Poiché SyncJack sfrutta le funzionalità di sincronizzazione di Google Chrome, la prevenzione gioca un ruolo fondamentale per evitare l’infezione. Ecco alcune strategie di mitigazione efficaci per proteggersi da questo malware.

🔹 Controllare le Estensioni Installate

Un primo passo essenziale è verificare periodicamente le estensioni installate nel proprio browser:

✅ Apri Chrome e vai su chrome://extensions/

✅ Rimuovi qualsiasi estensione che non riconosci o che non hai installato personalmente

✅ Attenzione ai permessi: se un’estensione chiede autorizzazioni eccessive (come accesso completo ai dati di navigazione), potrebbe essere sospetta

🔹 Attenzione alle Fonti di Download

Per ridurre il rischio di installare estensioni dannose:

✅ Scarica solo dal Chrome Web Store ufficiale e verifica le recensioni degli utenti

✅ Evita estensioni consigliate da email o siti web poco affidabili

✅ Attenzione ai siti di download di software gratuiti, che spesso includono pacchetti con estensioni indesiderate

🔹 Monitorare le Attività di Sincronizzazione

Poiché SyncJack sfrutta la sincronizzazione di Chrome, è utile controllare quali dati vengono sincronizzati:

✅ Apri le impostazioni di Chrome e vai su chrome://settings/syncSetup

✅ Disattiva la sincronizzazione automatica per estensioni e password, lasciando solo i dati necessari

✅ Se sospetti un’infezione, reimposta la sincronizzazione per eliminare eventuali dati compromessi

🔹 Usare Strumenti di Sicurezza

Alcuni strumenti possono aiutare a prevenire o rilevare malware come SyncJack:

🛡️ Antivirus e Antimalware – Soluzioni come Windows Defender, Malwarebytes o altri software di sicurezza possono bloccare estensioni dannose prima che vengano installate

🚨 Estensioni di sicurezza per Chrome – Estensioni affidabili come uBlock Origin o Privacy Badger possono bloccare script dannosi e tracker sospetti

🔍 Google Password Checkup – Questo strumento verifica se le password memorizzate su Chrome sono state compromesse

🔹 In Caso di Infezione: Cosa Fare?

Se sospetti che il tuo browser sia stato compromesso da SyncJack:

❌ Disinstalla immediatamente le estensioni sospette

🔄 Reimposta la sincronizzazione di Chrome

🔎 Scansiona il PC con un antimalware aggiornato

🔑 Cambia le password dei tuoi account principali, soprattutto Google, email e social media

🔍 4. Come Rilevare la Presenza di SyncJack

Nonostante la sua natura silenziosa e difficile da individuare, ci sono alcuni segnali e strumenti che possono aiutare a capire se si è stati colpiti da SyncJack. Di seguito, una guida pratica per individuare l’infezione in tempo utile.

🔎 Segnali da Non Sottovalutare

Anche se SyncJack non mostra sintomi evidenti come rallentamenti di sistema o pop-up, ci sono alcuni comportamenti anomali che possono far scattare il campanello d’allarme:

🔹 Comparsa improvvisa di estensioni sconosciute

Se noti nuove estensioni su Chrome che non hai installato, è possibile che siano state aggiunte tramite sincronizzazione.

🔹 Comportamenti strani nei servizi online

Sessioni che si disconnettono da sole, attività insolite nel tuo account Google o accessi da dispositivi sconosciuti possono essere segnali di compromissione.

🔹 Navigazione modificata

Segnalibri che cambiano, nuove homepage o motori di ricerca non impostati da te.

🔹 Richieste frequenti di login

SyncJack può invalidare le sessioni per forzare nuovi login, raccogliendo così le credenziali in tempo reale.

🛠 Strumenti per il Rilevamento

Non esistono al momento tool specifici per SyncJack, ma puoi sfruttare una combinazione di strumenti e controlli manuali:

🧰 Controlla le Estensioni

Vai su chrome://extensions/ e verifica una per una. Disattiva o rimuovi quelle sospette o non utilizzate.

🧰 Verifica le attività del tuo account Google

Da https://myaccount.google.com/security, controlla:

- Dispositivi collegati

- Ultimi accessi

- Attività recenti non riconosciute

🧰 Resetta la sincronizzazione

Vai su chrome://settings/syncSetup → Disattiva e poi riattiva la sincronizzazione dopo aver ripulito il browser.

🧰 Scansione del sistema con software antimalware

Programmi come Malwarebytes, ESET Online Scanner o Windows Defender possono rilevare attività sospette legate alle estensioni.

🧰 Google Password Manager / Checkup

Verifica se ci sono credenziali compromesse e modifica quelle più a rischio.

📢 SyncJack: Una Minaccia Reale, ma Gestibile

Il caso di SyncJack ci mostra quanto i pericoli informatici possano annidarsi anche negli strumenti che usiamo quotidianamente con leggerezza, come le estensioni del browser. A differenza di altri malware più “rumorosi”, SyncJack agisce in modo silenzioso e mirato, sfruttando la sincronizzazione di Google Chrome per raccogliere dati sensibili senza attirare l’attenzione dell’utente.

Abbiamo visto come il malware si diffonde principalmente tramite estensioni infette, spesso distribuite attraverso canali ufficiali o apparentemente affidabili. Abbiamo anche analizzato i segnali a cui prestare attenzione, i metodi di rilevamento e le strategie di difesa più efficaci.

La buona notizia? Con un po’ di attenzione e gli strumenti giusti, è possibile prevenire questo tipo di infezioni, intervenire tempestivamente in caso di sospetto e mantenere i propri dati al sicuro.

✅ Cosa Puoi Fare Subito per Proteggerti

- Verifica regolarmente le estensioni installate su Chrome

- Evita download da fonti non ufficiali o poco affidabili

- Disattiva la sincronizzazione non necessaria

- Usa strumenti di sicurezza aggiornati

- Monitora le attività del tuo account Google

📣 Partecipa alla Conversazione

🔁 Hai trovato utile questo articolo?

📢 Condividilo con amici e colleghi per aumentare la consapevolezza su questa nuova minaccia.

💬 Hai mai avuto esperienze strane con le estensioni di Chrome?

Raccontacelo nei commenti qui sotto!

📬 Vuoi restare aggiornato su malware, sicurezza informatica e consigli pratici?

Iscriviti alla nostra newsletter e ricevi contenuti esclusivi direttamente nella tua inbox.